Sicher, flexibel und rund um die Uhr geschützt

SOC as a Service - Ihr ganzheitlicher Angriffsschutz mit modernem XDR-Ansatz

SOC as a Service für Unternehmen

Ihre Cyber Security - professionell gemanagt

Cyberangriffe werden immer häufiger, raffinierter und schneller. Für viele Unternehmen ist es eine Herausforderung, mit dieser Dynamik Schritt zu halten. Unser SOC as a Service nimmt Ihnen diese Last ab: Sie erhalten eine vollständig gemanagte Sicherheitslösung, die Bedrohungen in Echtzeit erkennt, analysiert und abwehrt. Der Vorteil: Sie erhalten einen Schutz rund um die Uhr, ohne dass Sie ein eigenes Team oder eine eigene Infrastruktur aufbauen müssen.

So bleiben Sie jederzeit geschützt, während Sie sich ganz auf Ihr Kerngeschäft konzentrieren können.

SOC as a Service von dacoso

Cyber Security - ganzheitlich, intelligent, aus einer Hand

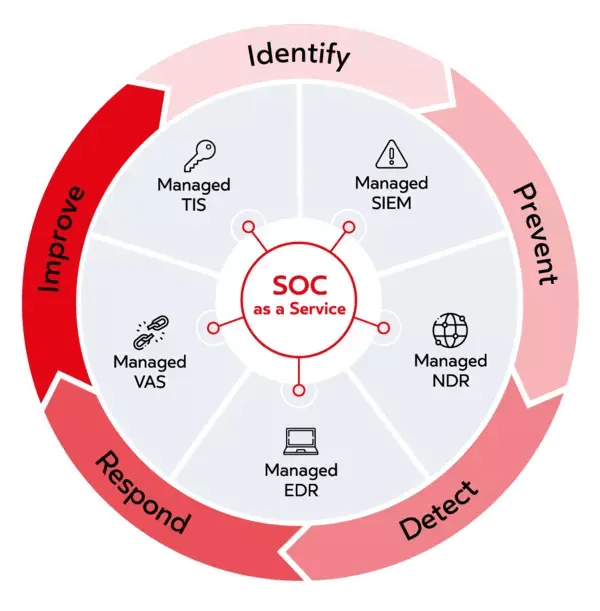

Unsere SOC-Plattform umfasst folgende Module:

Endpoint Detection & Response (EDR/XDR)

Starker Schutz – direkt am Endgerät und darüber hinaus

Mit EDR/XDR schützen Sie Ihre Endgeräte – von Laptops über Server bis hin zu mobilen Geräten – zuverlässig vor modernen Cyberangriffen. Die Lösung überwacht alle Aktivitäten kontinuierlich, erkennt mithilfe von KI und Verhaltensanalysen auch unbekannte Bedrohungen und reagiert automatisiert: betroffene Geräte werden isoliert, Angriffe gestoppt.

Dank des erweiterten XDR-Ansatzes werden zusätzlich auch Identitäten und Cloud-Umgebungen einbezogen – für eine ganzheitliche Erkennung und Abwehr über alle relevanten Angriffsflächen hinweg.

Ihr Vorteil:

Angriffe wie Ransomware oder Zero-Day-Exploits werden gestoppt, bevor sie sich ausbreiten können – schnell, intelligent und automatisiert.

Network Detection & Response (NDR)

Angriffe im Netzwerk erkennen, bevor Schaden entsteht

NDR analysiert den Datenverkehr in Ihrem Netzwerk kontinuierlich und erkennt verdächtige Aktivitäten, die klassische Schutzsysteme oft übersehen. Durch kontextbasierte Analysen und intelligente Mustererkennung identifiziert die Lösung Bedrohungen frühzeitig und leitet automatisch Gegenmaßnahmen ein, bevor Angriffe sich ausbreiten oder Schaden anrichten können.

Ihr Vorteil:

Sie behalten die volle Kontrolle über Ihr Netzwerk und stoppen Angriffe, bevor sie kritisch werden.

Security Information & Event Management (SIEM)

Rechtssicher, individuell und jederzeit auswertbar

Mit SIEM erhalten Sie eine leistungsstarke Lösung zur Langzeitspeicherung und Auswertung sicherheitsrelevanter Logdaten - ideal zur Erfüllung gesetzlicher Anforderungen und für schnelle forensische Analysen im Ernstfall. Darüber hinaus lassen sich individuelle Erkennungsregeln definieren, die exakt auf Ihre Organisation zugeschnitten sind - bis hin zur gezielten Überwachung geschäftskritischer Anwendungen. So behalten Sie jederzeit den Überblick und können Bedrohungen frühzeitig erkennen und gezielt reagieren.

Ihr Vorteil:

Sie erfüllen Compliance-Vorgaben, sichern Ihre Daten langfristig und reagieren im Ernstfall schnell und fundiert.

Advanced Incident Response (AIR)

Schnell reagieren, gezielt handeln und im Ernstfall bestens vorbereitet

Mit AIR sind Sie nicht nur im Notfall optimal aufgestellt, sondern auch im Vorfeld bestens vorbereitet. Unser Service umfasst auf Wunsch eine strukturierte Vorbereitung auf potenzielle Sicherheitsvorfälle – inklusive interner Check-Prozesse und realistischer Ernstfallsimulationen. Kommt es zum Angriff, stehen Ihnen unsere Incident-Response-Experten sofort zur Seite: mit forensischer Analyse, technischer Eindämmung und professionellem Krisenmanagement. So minimieren Sie Schäden, sichern Beweise und stellen den Geschäftsbetrieb schnell wieder her.

Ihr Vorteil:

Sie sind auf Sicherheitsvorfälle vorbereitet und erhalten im Ernstfall schnelle, gezielte Unterstützung durch erfahrene Spezialisten.

Vulnerability Assessment Service (VAS)

Schwachstellen erkennen, bevor sie zum Risiko werden

Mit unserem VAS prüfen Sie Ihre Systeme regelmäßig und automatisiert auf bekannte und potenzielle Schwachstellen. Jede entdeckte Lücke wird nach ihrem tatsächlichen Risiko bewertet, sodass Sie gezielt und priorisiert handeln können. So schließen Sie Sicherheitslücken, bevor Angreifer sie ausnutzen - effizient, transparent und ohne zusätzlichen Aufwand.

Ihr Vorteil:

Ihre IT-Infrastruktur wird proaktiv abgesichert – ohne manuelle Prüfungen und böse Überraschungen bei Audits.

Threat Intelligence Service (TIS)

Frühzeitig wissen, was Angreifer planen und gezielt gegensteuern

Mit unseren TIS sind Sie Bedrohungen immer einen Schritt voraus. Wir liefern Ihnen kontinuierlich aktuelle Informationen über neue Angriffsmethoden, Schwachstellen und Bedrohungsakteure – aus vertrauenswürdigen Quellen, globalen Netzwerken und gezieltem Darknet Monitoring. Dieses Wissen fließt direkt in die Erkennungs- und Abwehrprozesse unseres Security Operations Centers (SOC) ein und stärkt Ihre Sicherheitsstrategie nachhaltig.

Ihr Vorteil:

Sie profitieren von globalem Bedrohungswissen inklusive Darknet-Analysen - ganz ohne eigene Recherchen oder zusätzliche Tools.

Warum Unternehmen auf SOC as a Service von dacoso setzen

Ihre Vorteile im Überblick

- 24/7-Schutz durch unser erfahrenes SOC-Team

- Überwachung Ihrer IT und "mission-critical" OT-Umgebungen, Unterbindung von Angriffen ohne Beeinträchtigung der Verfügbarkeit

- Keine Investitionen in eigene Infrastruktur oder Personal notwendig

- Einfache Anbindung an Ihre bestehende IT-Landschaft

- Flexible und skalierbare Lösung, die mit Ihrem Unternehmen wächst

- Audit- & Compliance-ready – erfüllt Anforderungen nach ISO 27001, BSI IT-Grundschutz, NIS-2, DSGVO, DORA und weiteren relevanten Vorgaben

- Volle Kostentransparenz – Sie behalten jederzeit die Kontrolle

- Flexible Modulauswahl: Sie buchen nur, was Sie wirklich brauchen

Sicher vor Cyberangriffen - dauerhaft und zuverlässig

Mit SOC as a Service von dacoso schützen Sie Ihr Unternehmen effektiv vor digitalen Bedrohungen – und zwar 24/7, ohne eigenes Security-Team oder zusätzliche Infrastruktur. Wir übernehmen das Monitoring, die Analyse und die Abwehr von Angriffen, damit Sie sich ganz auf Ihr Kerngeschäft konzentrieren können.

So funktioniert´s

In 4 Schritten zur Maximalen Cyber Security

-

Sicherheitslage analysieren: Gemeinsam analysieren wir Ihre aktuelle IT-Sicherheitslage, identifizieren Risiken, prüfen bestehende Systeme und definieren Ihre individuellen Anforderungen.

-

Lösung konfigurieren: Auf Basis Ihrer Anforderungen richten wir Ihre maßgeschneiderte SOC-as-a-Service-Umgebung ein – inklusive aller relevanten Schutzmodule wie EDR, NDR, SIEM, AIR, VAS und TIS.

-

24/7-Monitoring & Reaktion: Unser erfahrenes SOC-Team überwacht Ihre Systeme rund um die Uhr, erkennt Bedrohungen frühzeitig und reagiert sofort.

-

Kontinuierliche Verbesserung: Sie erhalten regelmäßige Reports, Handlungsempfehlungen und Review-Termine. So entwickeln wir Ihre Sicherheitsstrategie stetig weiter – transparent und messbar.